FTK Imager es una herramienta gratuita de análisis forense digital que permite crear copias exactas de discos duros, unidades USB o particiones, sin alterar los datos originales. Es ideal para preservar evidencia digital y realizar análisis posteriores sin comprometer el medio original. A continuación, te explicamos paso a paso cómo crear una imagen forense utilizando FTK Imager en Windows.

Requisitos previos

- Tener instalado FTK Imager en tu sistema Windows.

- Contar con permisos de administrador.

- Un dispositivo de almacenamiento conectado del cual crear la imagen.

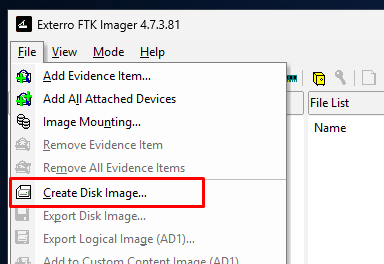

Paso 1: Abrir FTK Imager

1. Ejecuta FTK Imager como administrador.

2. Una vez abierto, ve al menú File y selecciona Create Disk Image.

Paso 2: Seleccionar tipo de fuente

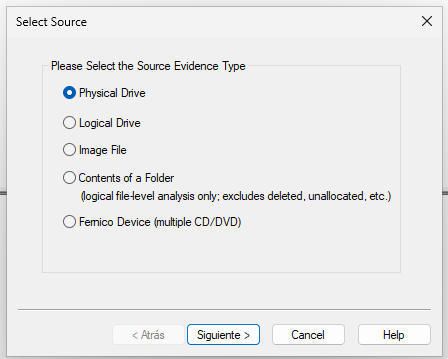

Cuando elijas la opción «Create Disk Image», FTK Imager te pedirá que selecciones el tipo de fuente desde la cual se va a crear la imagen. Aquí te explicamos cada opción:

- Physical Drive: Copia todo el disco físico completo, incluyendo el MBR (registro de arranque), todas las particiones, espacio libre y archivos eliminados. Es la opción más completa y recomendada para análisis forense.

- Logical Drive: Solo copia el contenido de una partición específica (por ejemplo, C:), pero no incluye espacio libre ni archivos eliminados. Es útil cuando solo necesitas datos visibles.

- Image File: Esta opción sirve para crear una imagen a partir de un archivo de imagen existente, como un archivo

.rawpreviamente convertido desde una máquina virtual. Por ejemplo, puedes convertir un archivo.vdia.rawusandoqemu-img, y luego importarlo aquí para convertirlo a formato.E01. - Contents of a Folder: Crea una imagen del contenido de una carpeta específica. No incluye archivos eliminados ni espacio libre. Es útil para respaldos rápidos pero no es apto para análisis forense profundo.

- Femico Device (multiple CD/DVD): Se usa para crear una imagen de un conjunto de discos ópticos (CDs o DVDs) que forman parte de una misma fuente de datos.

Haz clic en Next después de elegir la opción adecuada para tu caso.

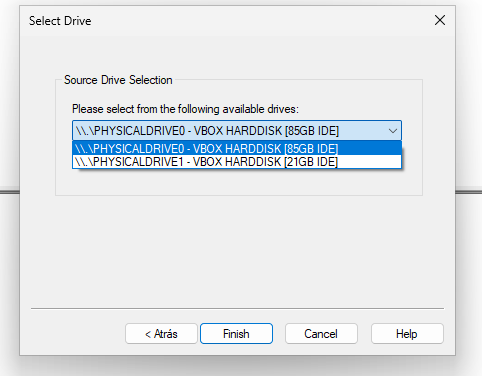

Paso 3: Seleccionar el dispositivo

1. Selecciona el disco o partición desde la lista de dispositivos disponibles.

2. Haz clic en Finish.

Paso 4: Configurar destino de la imagen

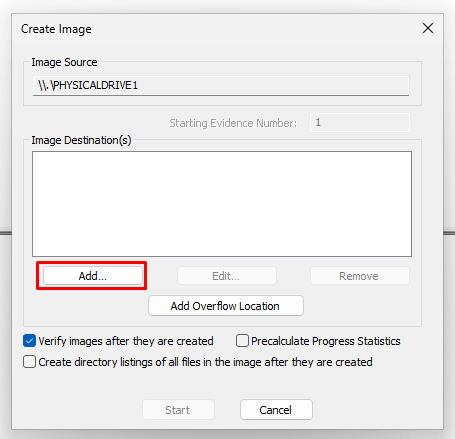

1. Haz clic en el botón Add para configurar la salida.

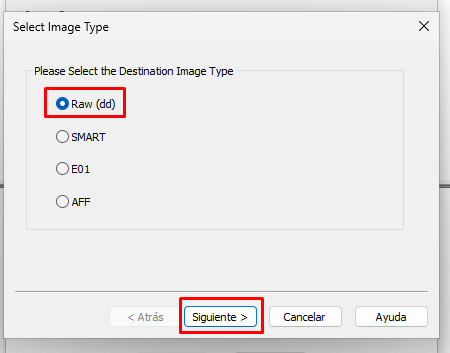

2. Elige el tipo de formato de imagen:

Cuando configures el destino de la imagen, FTK Imager te ofrecerá varios formatos. Estos son los más comunes:

- Raw (dd): Crea una copia exacta bit a bit sin compresión. Es compatible con muchas herramientas forenses. Ocupa más espacio pero es simple y directo.

- SMART: Un formato forense más antiguo y poco utilizado hoy en día. Puede ser útil para herramientas muy específicas.

- E01 : Formato forense estándar. Comprime los datos y añade hashes y metadatos (como información del caso). Es ideal para análisis forense profesional.

- AFF (Advanced Forensics Format): Alternativa a E01. Soporta compresión y metadatos, pero es menos común.

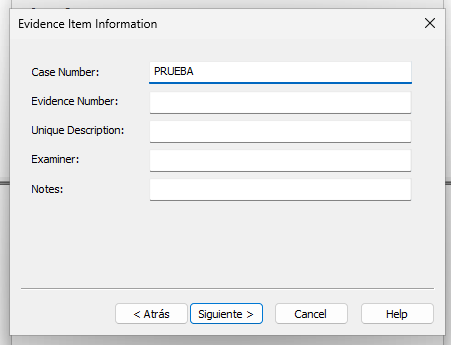

3. Rellena los datos del caso (opcional pero recomendable).

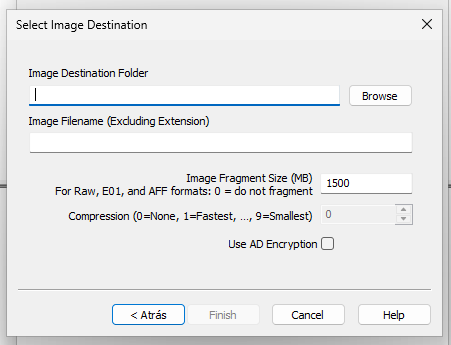

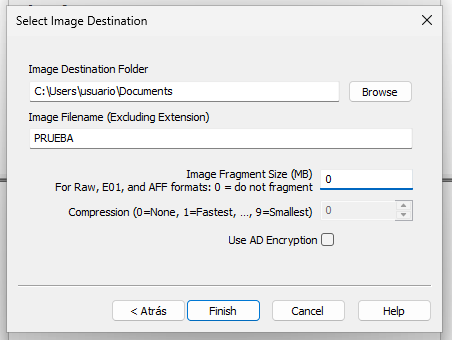

4. Define la carpeta de salida, nombre de archivo y tamaño de segmentos si aplica.

- Image Destination Folder: Carpeta donde se guardará la imagen.

- Image Filename: Nombre del archivo sin extensión.

- Image Fragment Size (MB): Si deseas dividir la imagen en partes, introduce el tamaño en MB. Colocar «0» evita la fragmentación.

- Compression: Solo disponible para E01 o AFF. 0 = sin compresión, 9 = máxima compresión.

- Use AD Encryption: Permite proteger la imagen con cifrado si es necesario (requiere contraseña).

Una vez completado quedara tal que así.

4. Haz clic en Finish.

Paso 5: Crear la imagen

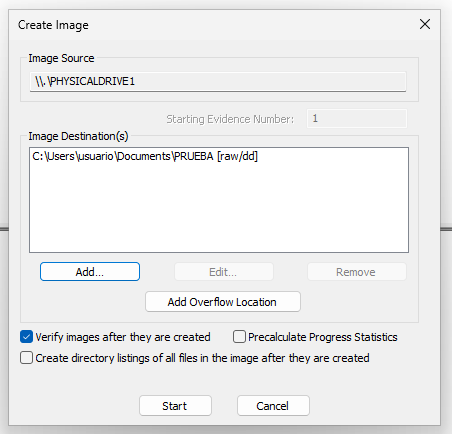

1. Verifica la configuración y haz clic en Start.

Una vez configurado podremos establecer las siguientes configuraciones:

- Add Overflow Location: Si la unidad de destino se llena, puedes definir aquí una ubicación secundaria para continuar guardando la imagen sin interrupciones.

- Verify images after they are created (Verificar imágenes después de creadas): FTK Imager calculará el hash de la imagen generada y lo comparará con el hash original del dispositivo fuente. Esto asegura que la copia es exacta y no ha sido alterada.

- Precalculate Progress Statistics (Precalcular estadísticas de progreso): Estima el tiempo total que tomará el proceso y muestra una barra de progreso más precisa. Es opcional y no afecta la imagen final.

- Create directory listings of all files in the image after they are created (Crear listado de directorios de todos los archivos): Genera un archivo de texto con todos los nombres de archivos y carpetas contenidos en la imagen. Útil para una revisión rápida del contenido.

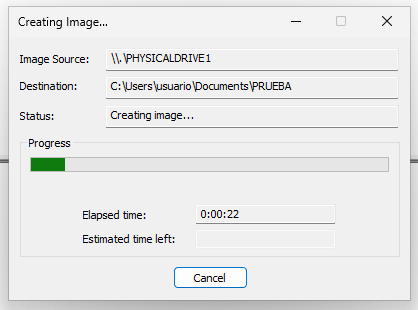

2. El proceso iniciará y se mostrará el progreso.

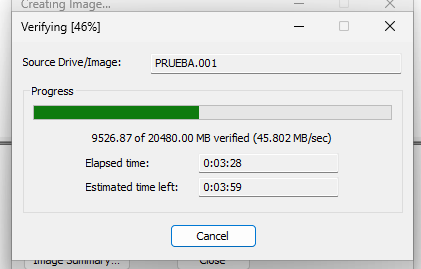

Cuando la imagen este creada comienza el proceso de verificación de la imagen.

3. Al finalizar, FTK Imager generará hashes (MD5/SHA1) para verificar la integridad.

Conclusión

Ya sabes cómo crear una imagen forense de un dispositivo con FTK Imager. Este proceso es fundamental para cualquier análisis forense profesional, ya que garantiza la preservación de la evidencia digital. En el siguiente tutorial veremos cómo montar y analizar esta imagen sin alterar su contenido original.